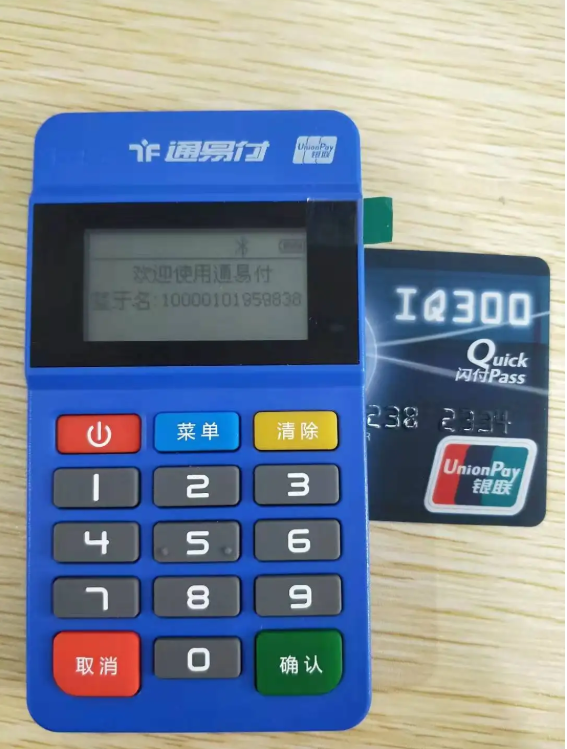

通易付pos机售后热线是多少

近期支付行业外部环境大变动,多家支付公司费率上涨,

100+3/130+3/150+3

使用早起机器的,可找下方的客服咨询了解。

Docker作为容器引擎的代表,其安全风险贯彻容器构建、部署、运行整个生命周期。例如,在构建阶段,可能会遇到的软件供应链攻击,包括基础镜像污染、CI工具攻击、制品库漏洞攻击等。在部署阶段也可能面临针对云原生基础设施平台的攻击,包括开源组件编排工具、安全合规检查等。在运行时阶段,还可能面临针对云原生应用的攻击,包括逃逸攻击、安全隔离、注入漏洞、弱口令等。

容器的生命周期短,动态变化快,超过50%容器从上线到下架的整个生命周期不超过1天。快速检测和响应容器入侵事件,把损失降到最低,成为了一大安全难题。

1.3 历年容器安全漏洞情况表明容器逃逸占比最高

在容器集群中,若攻陷一个容器,就可以横向移动到其它容器上,或者逃逸到node节点上进行持久化,控制整个节点。下一步,攻击者还可以通过漏洞利用或者调用API SERVER控制整个集群。容器的攻击价值高,俨然成为攻击者眼中“香饽饽”。

从图2容器安全问题分布及图3容器运行时入侵事件统计分布可以看出,容器逃逸是用户最关注的安全问题,同时也是业务场景中遇到的最多的安全问题。容器逃逸,是指“流氓”容器尝试突破正常隔离环境限制,借助一些手段获得容器所在的直接宿主机、宿主机上的其他容器或集群内其他主机、其他容器的某种权限下的命令执行能力,进行恶意攻击或执行越权访问的行为。容器逃逸漏洞可能打穿容器节点,甚至整个集群可以得知,Linux内核先天的隔离性不足,尽管目前namespace已经提供了非常多的资源隔离类型如用户、进程、网络、挂载等,但除namespace外其它内核资源并未隔离或隔离不充分,其中包括一些系统关键性目录,攻击者可借助这些关键目录的敏感信息对宿主机发起攻击,使得容器逃逸到宿主机。